TPM 2.0 (Trusted Platform Module) – это микроконтроллер, который обеспечивает безопасность и защиту компьютерных систем и данных. Он представляет собой специализированный чип, установленный на материнской плате компьютера. TPM 2.0 выполняет множество важных функций, включая шифрование данных, аутентификацию и хранение секретных ключей.

TPM 2.0 является одной из основных технологий, используемых в современных компьютерах для повышения безопасности системы. Он может быть использован для защиты от несанкционированного доступа к компьютеру, контроля целостности операционной системы и обеспечения безопасности при работе с множеством приложений и сервисов.

Для включения TPM 2.0 в компьютере необходимо обычно зайти в BIOS (Basic Input/Output System) и включить соответствующую опцию. Однако в разных моделях и производителях компьютеров процедура включения TPM 2.0 может иметь свои отличительные особенности.

TPM 2.0 — это надежный инструмент для защиты информации и предотвращения несанкционированного доступа к компьютерным системам. Если вы хотите повысить безопасность вашего компьютера, активируйте TPM 2.0, чтобы защитить свои данные и обеспечить безопасность при работе с различными приложениями и сервисами.

TPM 2.0: основные принципы и преимущества

Основные принципы работы TPM 2.0:

- Шифрование данных: TPM 2.0 выполняет функцию шифрования данных, защищая их от несанкционированного доступа. Эта функция позволяет обеспечить конфиденциальность информации и предотвратить утечку данных.

- Аутентификация: TPM 2.0 используется для проверки подлинности устройства и пользователя перед предоставлением доступа к системе. Это повышает безопасность и предотвращает несанкционированный доступ к данным.

- Целостность данных: TPM 2.0 обеспечивает защиту от изменения и подмены данных. Он генерирует уникальные идентификаторы для устройств и выполняет контроль целостности файлов и программного обеспечения, что позволяет обнаружить вмешательство или изменение данных.

- Управление ключами: TPM 2.0 генерирует и хранит ключи шифрования, которые используются для защиты данных и обеспечения безопасного обмена информацией. Это позволяет создать безопасные каналы связи и обеспечить конфиденциальность передаваемых данных.

Преимущества использования TPM 2.0:

- Повышенная безопасность: TPM 2.0 обеспечивает защиту данных от внешних и внутренних угроз, предотвращает несанкционированный доступ к информации и помогает предотвратить утечку данных.

- Легкое использование: TPM 2.0 встроен в системную плату компьютера, что упрощает его использование и интеграцию с другими системами безопасности.

- Стандарт безопасности: TPM 2.0 является международным стандартом безопасности, что обеспечивает совместимость и интероперабельность с различными устройствами и программным обеспечением.

- Защита от физического доступа: TPM 2.0 сохраняет данные в зашифрованной форме, даже при физическом доступе к устройству. Это обеспечивает надежную защиту информации в случае утери или кражи устройства.

TPM 2.0 – это современный стандарт безопасности, который обеспечивает защиту данных и повышает безопасность компьютеров и других устройств. Благодаря своим основным принципам и преимуществам, TPM 2.0 становится все более популярным среди организаций и пользователей, которые ценят безопасность своей информации.

Включение TPM 2.0: пошаговая инструкция

Шаг 1: Убедитесь, что ваш компьютер поддерживает TPM 2.0. Для этого проверьте спецификации вашего устройства или обратитесь к руководству пользователя.

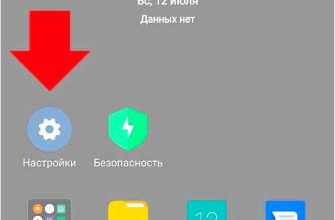

Шаг 2: Зайдите в настройки BIOS (Basic Input/Output System) вашего компьютера. Для этого при включении компьютера нажмите определенную клавишу (обычно Delete, F2 или F10) для входа в BIOS.

Шаг 3: В настройках BIOS найдите раздел, отвечающий за TPM. Раздел может называться «Security», «Advanced», «Chipset» или похожим образом.

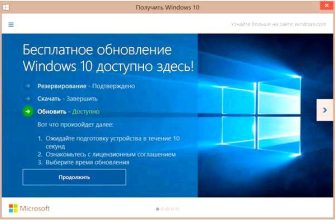

Шаг 4: В разделе TPM активируйте режим TPM 2.0. Это может потребовать выбора опции «Enabled» или «Enable TPM».

Шаг 5: После включения TPM 2.0 сохраните изменения и выйдите из BIOS. Обычно это делается с помощью опции «Save and Exit» или подобной.

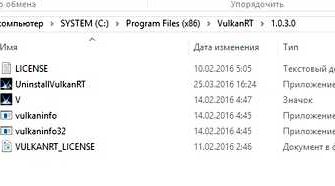

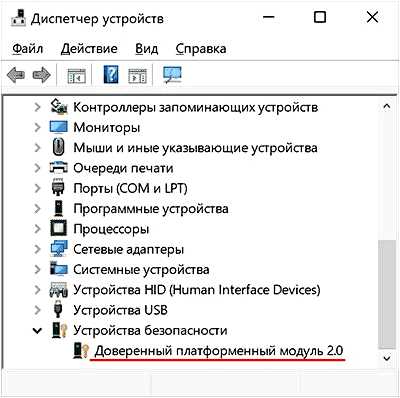

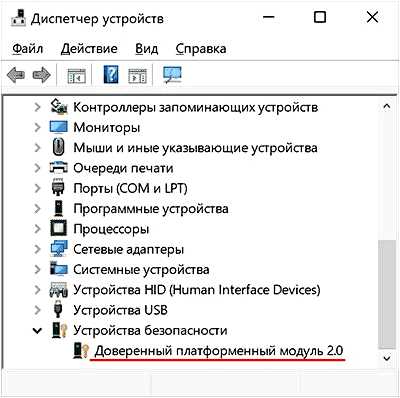

Шаг 6: После выхода из BIOS убедитесь, что TPM 2.0 действительно включен. Для этого можно воспользоваться специальной программой, доступной на сайте производителя вашего компьютера.

Шаг 7: Включение TPM 2.0 позволяет использовать его для различных целей, например, для безопасного хранения паролей, шифрования данных или запуска управляемой загрузки операционной системы.

Примечание: Если вы не уверены в процессе включения TPM 2.0 или не можете найти соответствующие настройки в BIOS, рекомендуется обратиться за помощью к специалистам или изучить руководство пользователя.

Выгоды использования TPM 2.0 в компьютере

- Повышенную безопасность данных: TPM 2.0 позволяет защитить важные данные, такие как пароли, ключи шифрования и сертификаты, от несанкционированного доступа. Это обеспечивает дополнительный уровень безопасности и помогает предотвратить утечки и потерю данных.

- Защиту от атак: TPM 2.0 обладает функциями для обнаружения и предотвращения различных видов атак, включая атаки на запуск системы (например, атаки с использованием зловредного ПО в BIOS) и атаки на процесс загрузки (например, замена стартовой загрузочной записи).

- Целостность системы: TPM 2.0 позволяет обнаруживать любые изменения в аппаратном и программном обеспечении компьютера. Если система была изменена несанкционированным образом, TPM 2.0 может уведомить пользователя о возможном нарушении целостности системы.

- Защиту от подделки: TPM 2.0 использует функции криптографии для защиты данных и обеспечения их подлинности. Это помогает предотвратить подмену и подделку данных, таких как сертификаты или ключи шифрования.

- Поддержку стандартов безопасности: TPM 2.0 соответствует требованиям международных стандартов безопасности и шифрования. Это обеспечивает совместимость и взаимодействие с другими устройствами и системами, поддерживающими эти стандарты.

В итоге, использование TPM 2.0 в компьютере дает возможность обеспечить высокий уровень безопасности данных, предотвращая атаки и обнаруживая любые изменения и нарушения целостности системы.

Вопрос-ответ:

Что такое TPM 2.0?

TPM 2.0 (Trusted Platform Module) — это микроконтроллер, встроенный в компьютер или устройство, который обеспечивает безопасность и защиту информации. Он используется для хранения и защиты ключей шифрования, подтверждения подлинности аппаратного и программного обеспечения, а также в других целях, связанных с обеспечением безопасности.

Как включить TPM 2.0 на компьютере?

Для включения TPM 2.0 на компьютере необходимо выполнить несколько шагов. Сначала нужно войти в BIOS компьютера, затем найти раздел «Security» или «Безопасность». В этом разделе обычно есть опция «TPM» или «Trusted Platform Module». Нужно выбрать эту опцию и включить TPM. Затем следует сохранить изменения в BIOS и перезагрузить компьютер. После перезагрузки TPM 2.0 будет активирован и готов к использованию.